Руткит — это тип программного обеспечения, которое позволяет злоумышленнику получить контроль над компьютером жертвы. Руткит можно использовать для удаленного управления компьютером жертвы, кражи конфиденциальных данных или даже проведения атак на другие компьютеры. Руткиты трудно обнаружить и удалить, и часто для этого требуются специальные инструменты и опыт. Как работают руткиты? Руткиты работают, используя уязвимости в операционной системе или программном обеспечении. После установки руткита его можно использовать для получения доступа к машине жертвы. Руткиты можно использовать для удаленного управления компьютером жертвы, кражи конфиденциальных данных или даже проведения атак на другие компьютеры. Руткиты трудно обнаружить и удалить, и часто для этого требуются специальные инструменты и опыт. Чем опасны руткиты? Руткиты можно использовать для удаленного управления компьютером жертвы, кражи конфиденциальных данных или даже проведения атак на другие компьютеры. Руткиты трудно обнаружить и удалить, и часто для этого требуются специальные инструменты и опыт. Как я могу защитить себя от руткитов? Есть несколько вещей, которые вы можете сделать, чтобы защитить себя от руткитов. Во-первых, обновляйте операционную систему и программное обеспечение. Это поможет закрыть любые уязвимости, которые могут использовать руткиты. Во-вторых, используйте надежную антивирусную и антивредоносную программу. Эти программы могут помочь обнаружить и удалить руткиты. Наконец, будьте осторожны с веб-сайтами, которые вы посещаете, и вложениями электронной почты, которые вы открываете. Руткиты могут распространяться через вредоносные вложения электронной почты или зараженные веб-сайты.

Хотя можно скрыть вредоносное ПО таким образом, что оно обманет даже традиционные антивирусные и антишпионские продукты, большинство вредоносных программ уже используют руткиты, чтобы прятаться глубоко внутри вашего ПК с Windows… и они становятся все более и более опасными! В Руткит DL3 - один из самых продвинутых руткитов, когда-либо виденных в мире. Руткит был стабилен и мог заражать 32-битные операционные системы Windows; хотя для установки заразы в систему требовались права администратора. Но TDL3 теперь обновлен и теперь может заражать даже 64-битные версии Windows !

Что такое руткит

Вирус-руткит стелс тип вредоносного ПО который предназначен для того, чтобы скрыть существование определенных процессов или программ на вашем компьютере от обычных методов обнаружения, чтобы предоставить этому или другому вредоносному процессу привилегированный доступ к вашему компьютеру.

Руткиты для Windows обычно используется для сокрытия вредоносных программ, например, от антивирусной программы. Он используется в вредоносных целях вирусами, червями, бэкдорами и шпионскими программами. Вирус в сочетании с руткитом создает так называемые полностью скрытые вирусы. Руткиты более распространены в области шпионского ПО, и они также все чаще используются вирусописателями.

В настоящее время они представляют собой новый тип супершпионского ПО, которое эффективно скрывает и напрямую воздействует на ядро операционной системы. Они используются, чтобы скрыть наличие вредоносного объекта на вашем компьютере, например, троянов или клавиатурных шпионов. Если для сокрытия угроза использует технологию руткитов, найти вредоносное ПО на вашем компьютере очень сложно.

Сами по себе руткиты не опасны. Их единственная цель — скрыть программное обеспечение и следы, оставленные в операционной системе. Будь то обычное программное обеспечение или вредоносное ПО.

Существует три основных типа руткитов. Первый тип, Руткиты ядра »Обычно добавляют свой код в ядро операционной системы, в то время как второй тип,« Руткиты пользовательского режима »Специально разработан для нормальной работы Windows при запуске системы или вводится в систему с помощью так называемого «дроппера». Третий тип Руткиты или буткиты MBR .

Когда вы обнаружите, что ваш AntiVirus & AntiSpyware дает сбой, вам может понадобиться помощь хорошая утилита для защиты от руткитов . Ревалер руткитов от Microsoft Sysinternals является расширенной утилитой обнаружения руткитов. В его выходных данных перечислены несоответствия API реестра и файловой системы, которые могут указывать на наличие руткита режима пользователя или режима ядра.

Отчет Microsoft Malware Protection Center об угрозах руткитов

Центр защиты от вредоносных программ Майкрософт сделал отчет об угрозах руткитов доступным для загрузки. В отчете рассматривается один из самых коварных типов вредоносных программ, угрожающих сегодня организациям и отдельным лицам, — руткиты. В отчете рассматривается, как злоумышленники используют руткиты и как руткиты работают на зараженных компьютерах. Вот суть доклада, начиная с того, что такое руткиты — для новичков.

руткит представляет собой набор инструментов, которые злоумышленник или создатель вредоносного ПО использует для получения контроля над любой незащищенной/незащищенной системой, которая в противном случае обычно предназначена для системного администратора. В последние годы термин «РУТКИТ» или «ФУНКЦИОНАЛЬНОСТЬ РУТКИТА» был заменен термином ВРЕДОНОСНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ, программа, предназначенная для нежелательного воздействия на работающий компьютер. Основная функция вредоносных программ заключается в скрытом извлечении ценных данных и других ресурсов с компьютера пользователя и предоставлении их злоумышленнику, тем самым предоставляя ему полный контроль над скомпрометированным компьютером. Более того, их трудно обнаружить и удалить, и они могут оставаться скрытыми в течение длительного времени, возможно, годами, если их не заметить.

Так что, естественно, симптомы взломанного компьютера нужно маскировать и учитывать, пока результат не стал фатальным. В частности, следует принять более строгие меры безопасности для раскрытия атаки. Но, как уже упоминалось, после установки этих руткитов/вредоносных программ их скрытые возможности затрудняют их удаление и их компоненты, которые они могут загрузить. По этой причине Microsoft создала отчет ROOTKITS.

В 16-страничном отчете описывается, как злоумышленник использует руткиты и как эти руткиты работают на зараженных компьютерах.

Единственной целью отчета является выявление и тщательное расследование потенциально опасных вредоносных программ, которые угрожают многим организациям, в частности пользователям компьютеров. В нем также упоминаются некоторые из распространенных семейств вредоносных программ и освещается метод, который злоумышленники используют для установки этих руткитов в своих корыстных целях на исправные системы. В остальной части отчета вы найдете рекомендации экспертов, которые помогут пользователям уменьшить угрозу, исходящую от руткитов.

Типы руткитов

Есть много мест, где вредоносное ПО может установить себя в операционную систему. Таким образом, в основном тип руткита определяется его местоположением, где он выполняет подрыв пути выполнения. Оно включает:

- Руткиты пользовательского режима

- Руткиты режима ядра

- MBR-руткиты/буткиты

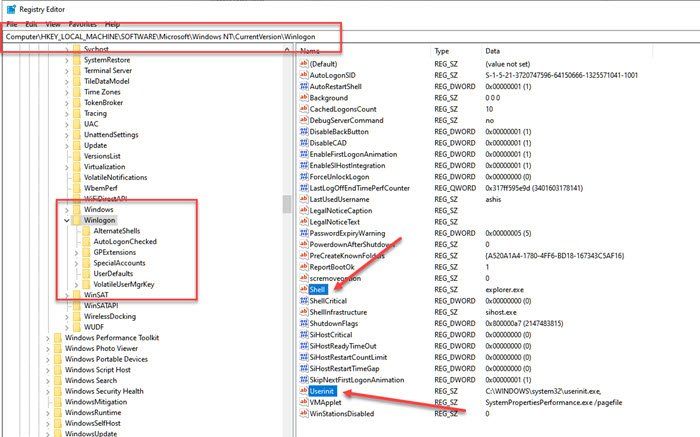

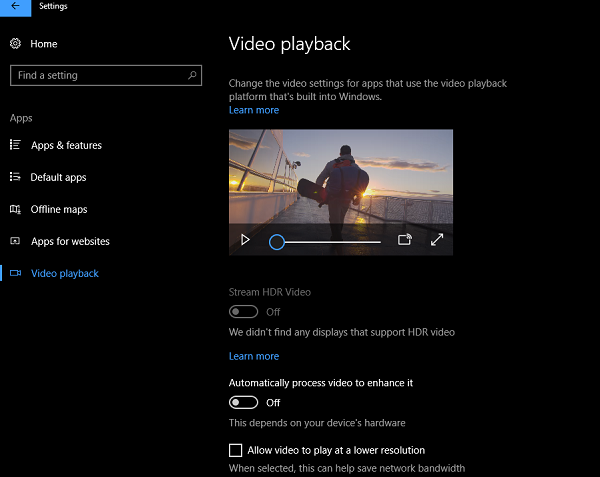

Возможные последствия взлома руткита в режиме ядра показаны на скриншоте ниже.

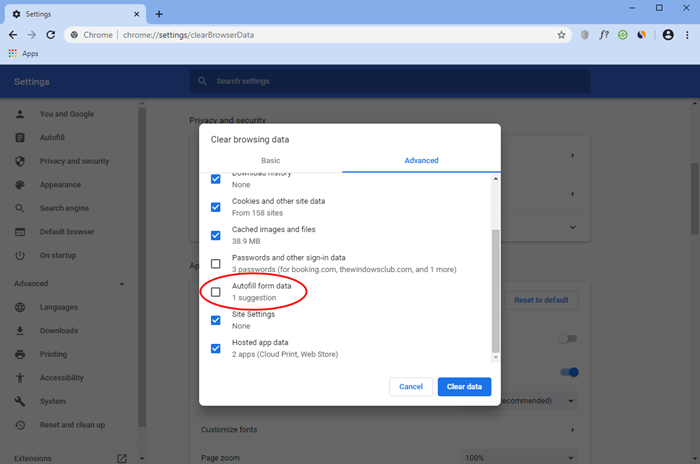

нижняя полоса прокрутки отсутствует хром

Третий тип: изменить главную загрузочную запись, чтобы получить контроль над системой и запустить процесс загрузки с самого раннего возможного момента в последовательности загрузки3. Он скрывает файлы, изменения реестра, свидетельства сетевых подключений и другие возможные индикаторы, которые могут указывать на его присутствие.

Известные семейства вредоносных программ, использующие функции руткитов

- Win32/Синвал 13 — многокомпонентное семейство вредоносных программ, пытающихся украсть конфиденциальные данные, такие как имена пользователей и пароли для различных систем. Это включает в себя попытки кражи данных аутентификации для различных учетных записей FTP, HTTP и электронной почты, а также учетных данных, используемых для онлайн-банкинга и других финансовых транзакций.

- Win32 / Обрезка 15 - Троянец, загружающий и запускающий произвольные файлы. Загруженные файлы могут выполняться с диска или вставляться непосредственно в другие процессы. Хотя функциональность загрузок различается, Cutwail обычно загружает другие компоненты для рассылки спама. Он использует руткит режима ядра и устанавливает несколько драйверов устройств, чтобы скрыть свои компоненты от уязвимых пользователей.

- Win32/Русток - Многокомпонентное семейство троянцев-бэкдоров с поддержкой руткитов, изначально предназначенных для распространения «спама» по электронной почте через ботнет . Ботнет — это большая сеть взломанных компьютеров, контролируемая злоумышленником.

Защита от руткитов

Предотвращение установки руткитов — наиболее эффективный способ избежать заражения руткитами. Для этого вам необходимо инвестировать в технологии безопасности, такие как антивирусы и брандмауэры. В таких продуктах должен применяться комплексный подход к защите с использованием традиционного обнаружения на основе сигнатур, эвристического обнаружения, динамических и чувствительных возможностей сигнатур и мониторинга поведения.

Все эти наборы сигнатур должны обновляться с использованием механизма автоматического обновления. Антивирусные решения Microsoft включают в себя ряд технологий, разработанных специально для защиты от руткитов, в том числе мониторинг поведения ядра в режиме реального времени, который обнаруживает и сообщает о попытках модификации ядра уязвимой системы, а также прямой анализ файловой системы, облегчающий идентификацию и удаление. скрытые драйвера.

Если обнаружено, что система скомпрометирована, может оказаться полезным дополнительный инструмент для загрузки в заведомо исправную или доверенную среду, поскольку он может предложить некоторые соответствующие меры по исправлению положения.

В таких обстоятельствах

- Средство автономной проверки системы (часть набора средств диагностики и восстановления Microsoft (DaRT))

- Автономный Защитник Windows может быть полезен.

Для получения дополнительной информации вы можете скачать отчет в формате PDF с веб-сайта Центр загрузки Майкрософт.